എക്സിക്യൂട്ടബിള് ഫയലുകളായാണ് മിക്ക മാല്വെയറും വരിക. പ്രവര്ത്തിപ്പിക്കാവുന്ന പ്രോഗ്രാം ഫയലുകളാണല്ലോ എക്സിക്യൂട്ടബിള് ഫയലുകള്. അറിഞ്ഞോ അറിയാതെയോ ഉപയോക്താവ് ഇത്തരം ഫയലുകള് തുറക്കുമ്പോള് മാലീഷ്യസ് കോഡ് ഉണ്ടെങ്കില് അത് പ്രവര്ത്തനം തുടങ്ങുന്നു.

ഇക്കാര്യം മിക്ക കംപ്യൂട്ടര് ഉപയോക്താക്കള്ക്കുമറിയാം. എന്നാല് EXE ഫയലുകള് മാത്രമാണ് എക്സിക്യൂട്ടബിള് ഫയലുകള് എന്ന തെറ്റിദ്ധാരണയുണ്ട് മിക്കവര്ക്കും. അതുകൊണ്ടുതന്നെ എക്സിക്യൂട്ടബിള് ഫയലുകള്ക്കുള്ള മറ്റ് എക്സ്റ്റന്ഷനുകള് ഉപയോഗിച്ച് വ്യാപകമായി തട്ടിപ്പ് നടത്തുന്നുണ്ട് ഹാക്കര്മാര്. '.exe' മാത്രമല്ല വിഷമുണ്ടാകാവുന്ന 'വാല്' എന്ന് തിരിച്ചറിയണം നാം.

.com ഫയലുകളും .scr ഫയലുകളും

ഡോസിന്റെ കാലത്ത് പ്രചാരത്തിലുണ്ടായിരുന്ന ചെറിയ പ്രോഗ്രാമുകളാണ് .com ഫയലുകള്. ഇന്നും ഇവ പ്രവര്ത്തനക്ഷമമാണ്. എന്നാല് സാധാരണ കംപ്യൂട്ടര് ഉപയോക്താക്കള്ക്ക് ഇത്തരമൊരു ഫോര്മാറ്റിനെപ്പറ്റി അറിവില്ലാത്തതുകൊണ്ട് ഹാക്കര്മാര്ക്ക് ഇഷ്ടപ്പെട്ട ഒരെക്സ്റ്റന്ഷനായി മാറിക്കഴിഞ്ഞു .com.

പ്രചാരക്കുറവിനോടൊപ്പം .com ഫയലുകള്ക്ക് തുണയാവുന്നത് .com-ല് അവസാനിക്കുന്ന വെബ് വിലാസങ്ങളുമായുള്ള സാമ്യമാണ്. ഒരു ഹാക്കര്, google.com എന്ന പേരില് ഒരു എക്സിക്യൂട്ടബിള് മാല്വെയര് പ്രോഗ്രാം തയ്യാറാക്കി അയച്ചാല് മിക്കവരും അത് ഗൂഗിള് വെബ്സൈറ്റാണെന്നുകരുതി തുറക്കാനിടയുണ്ട്. അതൊരു ലിങ്കല്ല, എക്സിക്യൂട്ടബിള് ഫയലാണെന്നും പേരിലെ .com, ഫയല് ഫോര്മാറ്റിനെ സൂചിപ്പിക്കുന്നു എന്നും മനസ്സിലാക്കാന് കഴിയുന്നവര് ചുരുക്കമായിരിക്കും.

പ്രശസ്തി കുറഞ്ഞ എക്സ്റ്റന്ഷന് അക്രമികള് എക്കാലവും ഉപയോഗപ്പെടുത്തിയിട്ടുണ്ട് . scr ഇതിനൊരുദാഹരണമാണ് സ്ക്രീന്സേവര് ഫയലുകള്ക്ക് വിന്ഡോസില് ഉപയോഗിക്കാറുള്ള എക്സ്റ്റന്ഷനാണിത്. പല ലോട്ടറിത്തട്ടിപ്പ് മെയിലുകളുടെയും ഇല്ലാത്ത പേയ്മെന്റ് അക്ക്നോളെജ്മെന്റുകളുടെയും കൂട്ടത്തില് .scr എക്സ്റ്റന്ഷനുള്ള ഫയലുകള് അറ്റാച്ച് ചെയ്ത് കാണാറുണ്ട്. എക്സ്റ്റന്ഷന് മറ്റൊന്നാണെങ്കിലും സത്യത്തിലിവ EXE ഫയലുകള് തന്നെയാണ്. ഏതൊരു EXE ഫയലിന്റെയും എക്സ്റ്റന്ഷന് .scr ആക്കി മാറ്റി C:\Windows-ല് ഇട്ടാല് അത് സ്ക്രീന്സേവറുകളുടെ പട്ടികയില് സ്വയം ഇടം പിടിക്കുന്നു. എവിടെ കിടന്നാലും ഡബിള് ക്ലിക്ക് ചെയ്തു നോക്കിയാല് ഇതൊരു സാധാരണ EXE ഫയല് പോലെ പ്രവര്ത്തിക്കുകയും ചെയ്യും. ചുരുക്കിപ്പറഞ്ഞാല് EXE ഫയല്ത്തന്നെയാണ് .scr ഫയല്.

അക്രമികളെ സംബന്ധിച്ച് .scr എക്സ്റ്റന്ഷന് ഏറെ ഫലപ്രദമാണ്. കാരണം, മിക്ക ഇ-മെയില് സുരക്ഷാ ഫില്റ്ററുകളും കംപ്യുട്ടര് ഉപയോക്താക്കളും .exe എക്സ്റ്റന്ഷനെ മാത്രം ഭയക്കുന്നവരാണ്. സ്വാഭാവികമായും അവര് ഒരു .scr ഫയല് തടയുകയോ തുറക്കാന് മടിക്കുകയോ ചെയ്യില്ല. ഇത് മുന്നില് കണ്ടാണ് 'ഇന്വോയിസ് അറ്റാച്ച് ചെയ്തിട്ടുണ്ട്', 'അറ്റാച്ച് ചെയ്ത ഫയലിലെ വിവരങ്ങള് വായിച്ചു നോക്കുക' എന്നെല്ലാം ഹാക്കര്മാര് സന്ദേശമയക്കുന്നതും .scr എക്സ്റ്റന്ഷനോടെ മാള്വെയര് അറ്റാച്ച് ചെയ്യുന്നതും.

എക്സ്റ്റന്ഷനുകള് പ്രദര്ശിപ്പിക്കാം

ഫയല് ഫോര്മാറ്റുകളെക്കുറിച്ചും എക്സ്റ്റന്ഷനുകളെക്കുറിച്ചും സാധാരണ ഉപയോക്താക്കള്ക്ക് വേണ്ടത്ര ധാരണയിലാതെപോകുന്നതിന് വലിയൊരു കാരണം വിന്ഡോസിന്റെ ഫയല് എക്സ്പ്ലോററാണ്. എക്സ്റ്റന്ഷനുകള് മറച്ചുവയ്ക്കുന്നതാണ് വിന്ഡോസിന്റെ തനതുരീതി. ഇത് മാറ്റാന് Folder Options > View എടുത്ത് Hide extensions for known file types എന്നത് ഓഫാക്കിയിടുക. വിന്ഡോസിന്റെ പഴയ പതിപ്പുകളില് Tools മെനുവിലായിരിക്കും Folder Options.

കുറേക്കൂടി കൃത്യമായി ഫയലുകള് പട്ടികപ്പെടുത്താന് dir കമാന്ഡ് ഉപയോഗിക്കാം (ഇന്ഫോബിറ്റ്സ് വായിക്കുക). എന്നാല് എക്സ്റ്റന്ഷനുകള് എപ്പോഴും യഥാര്ത്ഥ ഫയല് ഫോര്മാറ്റിനെ സൂചിപ്പിക്കണമെന്നില്ല. എക്സ്റ്റന്ഷനുകളെ വിശ്വസിക്കുന്നതാണ് വിന്ഡോസിന്റെ രീതി എന്നിരിക്കെ ഇത്തരത്തില് ഫോര്മാറ്റുകള് മനസ്സിലാക്കുന്നത് വിന്ഡോസില് ഉപകരിക്കുമെന്നുമാത്രം.

ഇരട്ട എക്സ്റ്റന്ഷന്

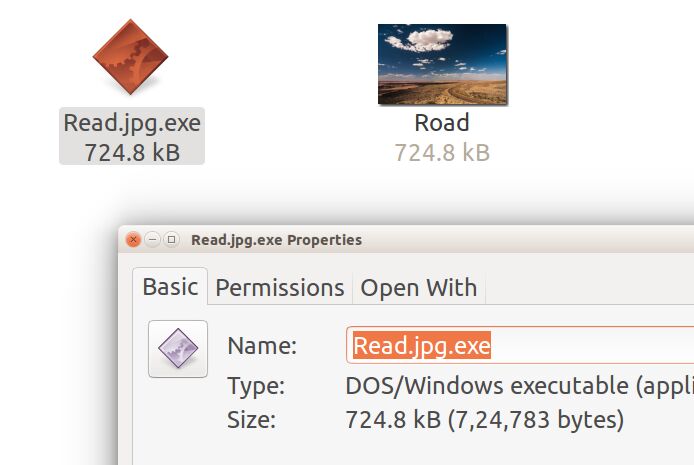

അറിവുണ്ടാകുന്നതും അപകടം തന്നെ എന്ന് പറയാറുണ്ടല്ലോ. എക്സ്റ്റന്ഷനുകളെക്കുറിച്ച് ഉപയോക്താവിനുള്ള 'അറിവ്' ചൂഷണം ചെയ്യുന്നതാണ് രണ്ട് എക്സ്റ്റന്ഷനിട്ടുകൊണ്ടുള്ള തട്ടിപ്പ്. ഫയല് എക്സ്റ്റന്ഷനുകള് മറച്ചുവയ്ക്കുന്ന വിന്ഡോസിന്റെ പശ്ചാത്തലത്തില് ഈ വിദ്യ ഫലിക്കുകയും ചെയ്യും.

ഒരു എക്സിക്യൂട്ടബിള് ഫയലിന്റെ എക്സ്റ്റന്ഷന് തൊട്ടുമുമ്പ് ഒരു നോണ്-എക്സിക്യൂട്ടബിള് ഫയലിന്റെ എക്സ്റ്റന്ഷന് ചേര്ക്കുകയാണ് ഇവിടെ ചെയ്യുന്നത്. ഉദാഹരണത്തിന് flower.exe എന്ന ഫയല് പരിഗണിക്കുക. ഹാക്കര് എഴുതിയുണ്ടാക്കിയ ഒരു മലീഷ്യസ് പ്രോഗ്രാം (അപകടകാരിയായ സോഫ്റ്റ്വെയര്) ആണിത്. ഇത് ഡബിള് ക്ലിക്ക് ചെയ്തു തുറന്നാല് കംപ്യൂട്ടറിന് ദോഷം സംഭവിക്കും. ഹാക്കര് ഈ ഫയലിന്റെ പേര് flower.jpg.exe എന്നാക്കി മാറ്റുന്നു. ഇപ്പോഴും ഇത് പ്രവര്ത്തനക്ഷമമായ എക്സിക്യൂട്ടബിള് ഫയല്ത്തന്നെയാണ്.

ഇനി ഈ ഫയല് ഒരു സാധാരണ കംപ്യുട്ടര് ഉപയോക്താവിന്റെ കയ്യില്ക്കിട്ടിയതായി കരുതുക. അയാള് ഉപയോഗിക്കുന്നത് വിന്ഡോസ് ആണ്. ഫയല് എക്സ്റ്റന്ഷനുകള് മറച്ചുവയ്ക്കുന്നതാണല്ലോ വിന്ഡോസിന്റെ തനതുരീതി (Default Setting). അതുകൊണ്ട് തന്നെ flower.jpg.exe-യ്ക്ക് പകരം സ്ക്രീനില് കാണുന്നത് flower.jpg എന്നാണ്. ഫയലിന്റെ യഥാര്ത്ഥ എക്സ്റ്റന്ഷന് .jpg ആണെന്ന് അയാള് തെറ്റിദ്ധരിക്കുന്നു. .jpg എന്നത് ചിത്ര ഫയലുകള്ക്കുള്ള എക്സ്റ്റന്ഷനാണെന്നും അതൊരു പ്രോഗ്രാമല്ലെന്നും 'അറിയാവുന്ന' അയാള് ഫയല് സധൈര്യം തുറക്കുകയും മാല്വെയര് പണിതുടങ്ങുകയും ചെയ്യുന്നു. പൂവിന്റെ ചിത്രം എന്തുകൊണ്ട് സ്ക്രീനില്തെളിയുന്നില്ല എന്ന ആലോചനയിലാകും അപ്പോഴുമയാള്.

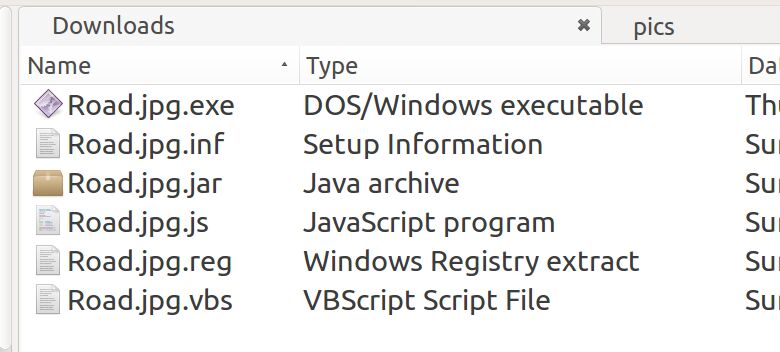

മറ്റ് എക്സിക്യൂട്ടബിള് ഫയല് എക്സ്റ്റന്ഷനുകള്

.exe മാത്രമാണ് എക്സിക്യൂട്ടബിള് ഫയലുകളുടെ എക്സ്റ്റന്ഷന് എന്ന ധാരണ മാറിയല്ലോ. .exe-യ്ക്ക് പുറമെയുള്ള, വിന്ഡോസില് പ്രവര്ത്തനശേഷിയുള്ള, ചില എക്സ്റ്റന്ഷനുകളിതാ.

- .bat

- .cmd

- .com

- .cpl

- .inf

- .msc

- .msi

- .jar

- .js

- .reg

- .scr

- .vb, .vbs, .vbe

പ്രധാനപ്പെട്ട ചിലതുമാത്രമാണ് ഇവിടെ കൊടുത്തിട്ടുള്ളത്. വിന്ഡോസില് അപകടസാദ്ധ്യതയുള്ള അമ്പതിലേറെ എക്സ്റ്റന്ഷനുകള് പട്ടികപ്പെടുത്തുന്ന ഒരു ലേഖനം വെബ്ബില് ലഭ്യമാണ്: https://www.howtogeek.com/137270/50-file-extensions-that-are-potentially-dangerous-on-windows/ (ചുരുക്കവിലാസം: tinyurl.com/win50ext)