കമ്പ്യൂട്ടറുകളെയും നെറ്റ്വര്ക്കുകളെയും ലക്ഷ്യം വച്ചോ അവയുപയോഗിച്ചോ നടത്തുന്ന ആക്രമണങ്ങളാണ് സൈബര് ആക്രമണങ്ങള് (Cyber-attacks). പ്രധാനപ്പെട്ട വിവരങ്ങള് നശിപ്പിക്കുക, തിരുത്തുക, മോഷ്ടിക്കുക, അവ വച്ച് വിലപേശുക എന്നിവയെല്ലാമാണ് സൈബര് ആക്രമണങ്ങള്ക്കുപിന്നിലെ ലക്ഷ്യങ്ങള്.

ഹാക്കിങ് (Hacking)

കമ്പ്യൂട്ടറിന്റെയും നെറ്റ്വര്ക്കുകളുടെയും സുരക്ഷാപ്പിഴവുകള് കണ്ടെത്തുന്നവരാണ് ഹാക്കര്മാര്. ഇവരുടെ ലക്ഷ്യം നല്ലതോ ചീത്തതോ ആകാം.

എന്താണ് ഹാക്കിങ്, ആരാണ് ഹാക്കര്മാര് എന്നതിലെല്ലാം തര്ക്കമുണ്ട്. പൊളിച്ചുപണിതും മറ്റും വ്യത്യസ്തമായ രീതിയില് കമ്പ്യൂട്ടര് ഉപയോഗിക്കുന്ന ബുദ്ധിശാലികളാണ് പ്രോഗ്രാമര്മാര്ക്കിടയില് ഹാക്കര്മാര്. ഇവരുടെ അഭിപ്രായത്തില് കമ്പ്യൂട്ടറിന് കേടുവരുത്തുന്നയാളെ 'ക്രാക്കര്' എന്നാണ് വിളിക്കേണ്ടത്.

സൈബര് സുരക്ഷയുമായി ബന്ധപ്പെട്ട് പറയുമ്പോള് സുരക്ഷാവിദഗ്ധരെ 'വൈറ്റ് ഹാറ്റ് ഹാക്കര്മാര്' (white hat hackers) എന്നും അക്രമികളെ 'ബ്ലാക്ക് ഹാറ്റ് ഹാക്കര്മാര്' (black hat hackers) എന്നും തിരിക്കുകയാണ് പതിവ്. സ്വന്തം സംവിധാനങ്ങളുടെ സുരക്ഷാപ്പിഴവുകള് കണ്ടെത്തി പരിഹരിക്കാന് സ്ഥാപനങ്ങള് വൈറ്റ് ഹാറ്റ് ഹാക്കര്മാരെ നിയമിക്കാറുണ്ട്. നല്ല ലക്ഷ്യങ്ങള് വച്ചുള്ള ഹാക്കിങ് 'എത്തിക്കല് ഹാക്കിങ്' എന്നും അറിയപ്പെടുന്നു.

സ്പൂഫിങ് (Spoofing)

സൈബര് ലോകത്തെ ആള്മാറാട്ടമാണ് സ്പൂഫിങ്. വെബ്സൈറ്റുകളുടെ വിലാസമോ രൂപമോ അനുകരിക്കുന്നതും ഇ-മെയില് അയയ്ക്കുമ്പോള് ഫ്രം ഫീല്ഡില് തന്റേതല്ലാത്ത വിലാസം വയ്ക്കുന്നതുമെല്ലാം സ്പൂഫിങ്ങിന് ഉദാഹരണമാണ്. വിശ്വസനീയമായ രീതിയില് തെറ്റായ നിര്ദേശങ്ങള് നല്കാനും പാസ്വേഡ് മോഷ്ടിക്കാനുമെല്ലാം ഈ രീതി ഉപയോഗിച്ചുവരുന്നു.

ഫിഷിങ് (Phishing)

പ്രലോഭിപ്പിച്ചും തെറ്റിദ്ധരിപ്പിച്ചും വിലപ്പെട്ട വിവരങ്ങള് കൊള്ളയടിക്കലാണ് ഫിഷിങ് (phishing). കാഴ്ചയില് സമാനത പുലര്ത്തുന്ന ലോഗിന് പേജുണ്ടാക്കി പാസ്വേഡ് മോഷ്ടിക്കുക, ലോട്ടറിവിജയത്തിന്റെ പേരില് ഇ-മെയിലയച്ച് ബാങ്ക് വിവരങ്ങളും പണവും മോഷ്ടിക്കുക തുടങ്ങിയവയെല്ലാം ഇതിനുദാഹരണമാണ്.

ഫാമിങ് (Pharming)

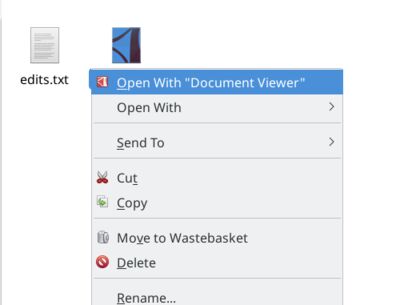

ഒരു വെബ്സൈറ്റ് അന്വേഷിച്ചുവരുന്ന സന്ദര്ശകനെ മറ്റൊരു വെബ്സൈറ്റിലേക്ക് തിരിച്ചുവിടുന്നതാണ് ഫാമിങ്. സ്പൂഫിങ്ങില്നിന്നും ഇതിന് വ്യത്യാസങ്ങളുണ്ട്. സ്പൂഫിങ് ഉപയോഗപ്പെടുത്തുന്ന വ്യാജവെബ്സൈറ്റിന്റെ വിലാസം യഥാര്ത്ഥവെബ്സൈറ്റിനോട് സാദൃശ്യം പുലര്ത്തുകയേയുള്ളൂ. എന്നാല് ഫാമിങ്ങില് വിലാസം തനിപ്പകര്പ്പായിരിക്കും. example.com പോലുള്ള വിലാസങ്ങളെ അവയുടെ ഐ.പി. വിലാസമാക്കി മാറ്റുന്ന ഹോസ്റ്റ്സ് ഫയലുകളിലോ ഡി.എന്.എസ്. സെര്വറുകളിലോ കുഴപ്പം സൃഷ്ടിച്ചാണ് ഇത് സാദ്ധ്യമാക്കുന്നത്.

ബാക്ക്ഡോര് അറ്റാക്ക് (Backdoor Attack)

ഉപയോക്താവിന്റെ അറിവോ സമ്മതമോ ഇല്ലാതെതന്നെ അയാളുടെ കമ്പ്യൂട്ടറില് ഇടപെടാന് പ്രോഗ്രാമര്മാര് തങ്ങളുടെ പ്രോഗ്രാമുകളില് എഴുതിച്ചേര്ക്കുന്ന സംവിധാനമാണ് ബാക്ക്ഡോറുകള്. പാസ്വേഡ് നഷ്ടപ്പെടുമ്പോഴും മറ്റും ഉപയോക്താവിനെ സഹായിക്കാനാണ് നല്ല പ്രോഗ്രാമര്മാര് പിന്വാതിലുകള് വയ്ക്കുന്നത്. എന്നാല് അക്രമികള് ഇത് തങ്ങളുടെ സ്വാര്ത്ഥതാത്പര്യങ്ങള്ക്ക് ഉപയോഗിക്കുന്നു.

സൈബര്സ്റ്റാക്കിങ് (Cyberstalking), സൈബര്ബുള്ളിയിങ് (Cyberbullying)

ഇന്റര്നെറ്റും മറ്റുമുപയോഗിച്ച് അന്യരെ തേജോവധം ചെയ്യുകയും ഭീഷണിപ്പെടുത്തുകയും ചെയ്യലാണ് സൈബര്സ്റ്റാക്കിങ്. സൈബര്ബുള്ളിയിങ് എന്ന വാക്കും ഇതേ അര്ത്ഥത്തില്ത്തന്നെയാണ് ഉപയോഗിച്ചുവരുന്നത്.

വള്ണറബിളിറ്റി (Vulnerability)

സോഫ്റ്റ്വെയര് കോഡിങ്ങിലെ പിഴവുകൊണ്ടോ ഉപയോക്താവിന്റെ വിവേകശൂന്യമായ പ്രവര്ത്തനംകൊണ്ടോ കമ്പ്യൂട്ടറിലുണ്ടാവുന്ന സുരക്ഷാപ്പഴുതാണ് വള്ണറബിളിറ്റി. ഇത് ചൂഷണം ചെയ്യുകയാണ് മിക്ക അക്രമികളും ചെയ്യുന്നത്. പതിവായി സെക്യൂരിറ്റി അപ്ഡേറ്റുകള് നടത്തുകയെന്നതാണ് ഇതു തടയാനുള്ള പോംവഴി.

മാല്വെയര് (Malware)

കമ്പ്യൂട്ടറിനും ഉപയോക്താവിനും ദോഷകരമായ ഏതുപ്രോഗ്രാമും മാല്വെയര് ആണ്. ‘മാലീഷ്യസ് സോഫ്റ്റ്വെയര്’ എന്നതിന്റെ ചുരുക്കമാണ് മാല്വെയര്. വൈറസ്സും മറ്റും ഇതിന്റെ ഉപവിഭാഗങ്ങളായി കണക്കാക്കാം.

വേം (Worm)

സ്വയം പെരുകുകയും മറ്റു കമ്പ്യൂട്ടറുകളിലേയ്ക്കുകൂടി പകരുകയും ചെയ്യുന്ന പ്രോഗ്രാമുകളാണ് വേമുകള് (worms). നിര്വ്വചനപ്രകാരം എല്ലാ വേമുകളും അപകടകാരിയാവണമെന്നില്ല. ഉപയോക്താവിന്റെ ഡേറ്റയ്ക്ക് ഹാനികരമാവാതെ വെറുതെ ശല്യം ചെയ്യുക മാത്രം ചെയ്യുന്ന എത്രയോ വേമുകളുണ്ട്. എങ്കിലും പൊതുവെ ഇവ അപകടകാരികളാണ്.

വൈറസ് (Virus)

ഉപയോഗമുള്ള പ്രോഗ്രാമുകളിലേക്ക് സ്വയം തുന്നിച്ചേര്ത്തുകൊണ്ട് പെരുകുകയും മറ്റു കമ്പ്യൂട്ടറുകളിലേക്കുകൂടി പടരുകയും ചെയ്യുന്ന പ്രോഗ്രാമുകളാണ് കമ്പ്യൂട്ടര് വൈറസ്സുകള്. സ്വന്തമായല്ല, മറ്റു പ്രോഗ്രാമുകളില് കയറിക്കൂടിയാണ് പ്രവര്ത്തിക്കുന്നത് എന്നതാണ് വേമുമായി ഇതിനുള്ള വ്യത്യാസം. ഫയലുകള്ക്കുപുറമെ ബൂട്ട്സെക്റ്റര് പോലെയുള്ള തന്ത്രപ്രധാനഭാഗങ്ങളെയും ഇവ ബാധിക്കാറുണ്ട്.

VIRUS എന്ന വാക്കിന് 'Very Important Resource Under Suppression', 'Vital Information Resources Under Siege' എന്നെല്ലാം പൂര്ണ്ണരൂപങ്ങള് പറയാറുണ്ടെങ്കിലും വൈറസ്സിന് ആ പേര് കിട്ടിയത് അതിന്റെ സ്വഭാവത്തില്നിന്നുതന്നെയാണ്. ജന്തുക്കളെ ബാധിക്കുന്ന വൈറസ്സിന് സമാനമായ രീതിയിലാണ് കമ്പ്യൂട്ടര് വൈറസ്സും പെരുകി വ്യാപിക്കുന്നത്.

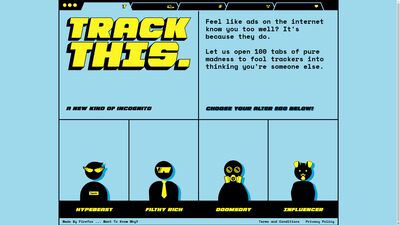

ആഡ്വെയര് (Adware)

പരസ്യം കാണിച്ച് ശല്യം ചെയ്യുന്ന മാല്വെയര് ആണ് ആഡ്വെയര്. വെബ് ബ്രൗസറില് ആഡ്വെയര് ബാധിച്ചാല് സൈറ്റുകളില് അസാധാരണമാംവിധം പരസ്യങ്ങള് കാണാം. ആന്ഡ്രോയ്ഡില് പ്രവര്ത്തിക്കുന്ന ചില ടോര്ച്ച്ലൈറ്റ് ആപ്പുകളും ആഡ്വെയറുകളാണ്.

ട്രോജന് ഹോഴ്സ്

ദൂരെയിരിക്കുന്ന ഹാക്കര്ക്ക് ഒരു കമ്പ്യൂട്ടറിന്റെ പൂര്ണ്ണനിയന്ത്രണമേറ്റെടുക്കാനും ആക്രമണമോ ചാരപ്രവര്ത്തനമോ എല്ലാം നടത്താനും സഹായിക്കുന്ന മാല്വെയറാണ് ട്രോജന് ഹോഴ്സ്. ട്രോയ് നഗരവുമായി ബന്ധപ്പെട്ട മരക്കുതിരയുടെ കഥയില്നിന്നുതന്നെയാണ് ഈ പേര് വരുന്നത്. സ്പൈവെയര്, വൈറസ്, ബാക്ക്ഡോര് അറ്റാക്ക് എന്നിവയെല്ലാം ചേര്ന്നതാണ് ട്രോജന് ഹോഴ്സ് എന്ന് വേണമെങ്കില് പറയാം.

റാന്സംവെയര് (Ransomware)

കമ്പ്യൂട്ടറില് കുഴപ്പങ്ങളുണ്ടാക്കുകയും പഴയപടിയാക്കാന് പണം ആവശ്യപ്പെടുകയും ചെയ്യുന്ന മാല്വെയറാണ് റാന്സംവെയര്. റാന്സം എന്നാല് മോചനദ്രവ്യം എന്നാണര്ത്ഥം. ചില റാന്സംവെയറുകള് ഉപയോക്താവിന്റെ ഡേറ്റ പൂട്ടിവയ്ക്കുകയും (എന്ക്രിപ്റ്റ് ചെയ്യുക) തിരിച്ചെടുക്കാന് പണം ആവശ്യപ്പെടുകയും ചെയ്യുന്നു.

സ്കെയര്വെയര് (Scareware)

വൈറസ് ബാധ പോലുള്ള വ്യാജസന്ദേശങ്ങള് കാണിച്ച് ഉപയോക്താക്കളെ ഭയപ്പെടുത്തുക മാത്രമാണ് ഇവയുടെ ലക്ഷ്യം.

പോളിമോര്ഫിക് കോഡ് (Polymorphic Code)

ആന്റിവൈറസ്സുകലെ കബളിപ്പിക്കാന് വൈറസ്സുകള് ഉപയോഗിക്കുന്ന ഒരു തന്ത്രമാണിത്. ഓരോ തവണ സ്വയം പകര്ത്തുമ്പോഴും തന്റെതന്നെ കോഡില് ചില മാറ്റങ്ങള് വരുത്തുക. പരിചയമില്ലാത്ത കോഡ് തിരിച്ചറിയാനാവാതെ ആന്റിവൈറസ്സുകള് ഇവയെ വെറുതെ വിടുന്നു.

ഫോണ് ക്ലോണിങ് (Phone Cloning)

മൊബൈല് നമ്പറിന്റെ വ്യാജപകര്പ്പ് സൃഷ്ടിക്കലാണ് ഫോണ് ക്ലോണിങ്. സിം കാര്ഡുകളുടെ പകര്പ്പെടുത്തോ (SIM Cloning) സിം ഉപയോഗിക്കാത്ത ഫോണുകളിലെ ഫയല്സിസ്റ്റം തിരുത്തിയോ എല്ലാം ഇതു ചെയ്യാം.

ഇ-മെയില് ബോംബിങ്

ഒരു പ്രത്യേക ഇ-മെയില് ഇന്ബോക്സിലേക്ക് താങ്ങാവുന്നതിലേറെ സന്ദേശങ്ങളയച്ച് കുഴപ്പം സൃഷ്ടിക്കലാണിത്.

ഡോസ്, ഡിഡോസ് അറ്റാക്കുകള്

ഒരു സേവനം യഥാര്ത്ഥ ഉപയോക്താക്കള്ക്ക് ലഭ്യമാകാത്തവിധം തകര്ക്കലാണ് ഡിനയല്-ഓഫ്-സര്വീസ് അറ്റാക്ക് (Denial-of-service attack) അഥവാ DoS Attack. നിരന്തരം അപേക്ഷകളയച്ച് ഒരു വെബ്സൈറ്റ് ഹാങ്ങാക്കുന്നത് ഇതിനുദാഹരണമാണ്. ആക്രമണത്തിനായി വിവിധ സ്ഥലങ്ങളിലുള്ള ഒട്ടേറ കമ്പ്യൂട്ടറുകള് ഉപയോഗിക്കുന്നതാണ് ഡിസ്ട്രിബ്യൂട്ടഡ്-ഡോസ് അറ്റാക്ക് അഥവാ DDoS Attack.

Keywords (click to browse): cyber-attacks computer-security internet-security security hacking spoofing malware virus general-knowledge mathrubhumi exams technology information facts current-affairs