2017-ന്റെ പകുതിയിലാണ് വാനാക്രൈ റാന്സംവെയര് ലോകമാകെ പടയോട്ടം നടത്തിയത്. എന്നാല് ഈ വര്ഷം തുടങ്ങുന്നതുതന്നെ സാങ്കേതികലോകത്തിന് അതിലും വലിയ ഭീഷണി മുഴക്കിക്കൊണ്ടാണ്. സിപിയു സുരക്ഷാപ്പഴുതുകളായ മെല്റ്റ്ഡൌണ് (Meltdown), സ്പെക്റ്റര് (Spectre) എന്നിവയാണവ. ലോകം ഇന്നേവരെ കണ്ടതില്വച്ച് ഏറ്റവും തീവ്രമായ സിപിയു ബഗ്ഗുകള്.

(കുറിപ്പ്: സിപിയു അഥവാ സെന്ട്രല് പ്രൊസസിങ് യൂണിറ്റ് എന്നാല് പ്രൊസസര് ആണ്. ടവറിനെ (സിസ്റ്റം യൂണിറ്റ്, ക്യാബിനറ്റ്) സിപിയു എന്ന് വിളിക്കുന്നത് ശരിയല്ല.)

മുമ്പുതന്നെ കണ്ടെത്തിയിരുന്നെങ്കിലും ഈ പഴുതുകളെപ്പറ്റി പുറംലോകമറിഞ്ഞത് ഈ വര്ഷമാദ്യം മാത്രമാണ്. ഹാര്ഡ്വെയര് നിര്മാതാക്കള്ക്ക് ആദ്യമേതന്നെ വിവരം കിട്ടിയിരുന്നു.

ഒന്നിലേറെ പ്രോഗ്രാമുകളെ ഒരേസമയം പ്രവര്ത്തിപ്പിക്കാന് കഴിവുള്ള ആധുനികകംപ്യൂട്ടറുകളില് മെമ്മറി പ്രൊട്ടക്ഷന് ഉണ്ടായേ തീരൂ. ഒരു പ്രൊസസിന്റെ (പ്രവര്ത്തനത്തിലിരിക്കുന്ന പ്രോഗ്രാം ആണ് പ്രൊസസ്) മെമ്മറിഭാഗത്ത് പ്രത്യേക അനുവാദമില്ലാതെ മറ്റൊരു പ്രൊസസിന് വായനയോ എഴുത്തോ സാദ്ധ്യമായിക്കൂടാ. നമ്മുടെ പാസ്വേഡുകളടക്കമുള്ള ഡേറ്റ അന്യപ്രോഗ്രാമുകളില്നിന്ന് സുരക്ഷിതമായിരിക്കുന്നത് പ്രൊട്ടക്റ്റഡ് മെമ്മറി എന്ന ഈ സംവിധാനത്തിന്റെ സഹായത്താലാണ്.

ഹാര്ഡ്വെയര് തലത്തില് സിപിയുവില് ഏര്പ്പെടുത്തിയിട്ടുള്ള ഈ സുരക്ഷാമതില് ഭേദിക്കുകയാണ് മെല്റ്റ്ഡൌണും സ്പെക്റ്ററുമെല്ലാം ചെയ്യുന്നത്. എങ്കിലും വ്യത്യാസങ്ങളുണ്ട്. മെല്റ്റ്ഡൌണ് അനുവാദമില്ലാത്തിടത്ത് നേരിട്ട് കൈകടത്തുമ്പോള് അന്യപ്രൊസസുകളെ സ്വാധീനിച്ച് അവയെക്കൊണ്ടുതന്നെ സ്വയം രഹസ്യവിവരങ്ങള് വെളിവാക്കുകയാണ് സ്പെക്റ്റര് ചെയ്യുന്നത്. വേഗം കൂട്ടാന് പ്രൊസസറുകള് ആശ്രയിക്കുന്ന 'സ്പെക്യുലേറ്റീവ് എക്സിക്യൂഷന്' സംവിധാനം (വരാനിരിക്കുന്ന സോഫ്റ്റ്വെയര് നിര്ദേശങ്ങള് ഊഹിച്ച് മുന്കൂട്ടി പ്രവര്ത്തിച്ചുതുടങ്ങല്) നന്നായി ചൂഷണം ചെയ്യുന്നുണ്ട് സ്പെക്റ്റര്.

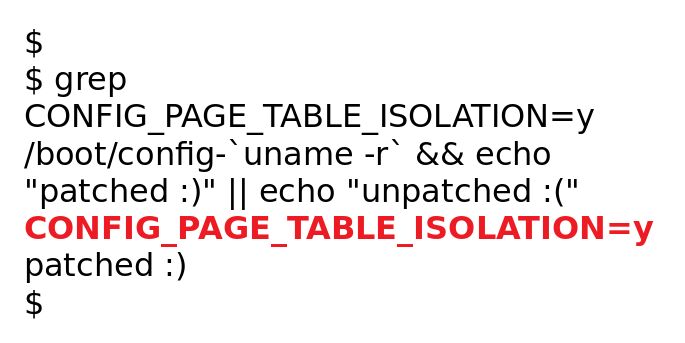

ആക്രമണം നടന്നതിന് യാതൊരു തെളിവുമുണ്ടാകില്ല എന്നതാണ് ഇവയെ ഭീകരമാക്കുന്നത്. സോഫ്റ്റ്വെയര് തലത്തില് പൂര്ണമായും പാച്ച് ചെയ്യാനുമാകില്ല. ഇന്റല് പ്രതിക്കൂട്ടില് മുമ്പിലെങ്കിലും മറ്റു പല പ്രൊസസറുകള്ക്കും ഇത് ബാധകമാണ്. മെല്റ്റ്ഡൌണിന് ഫലപ്രദമായ പാച്ചുകള് ലഭ്യമാണ്. എന്നാല് ഇത് കംപ്യൂട്ടിങ് പതുക്കെയാക്കുന്നു എന്ന പരാതിയും ഉയരുന്നുണ്ട് (അതൊന്നും കേട്ട് പാച്ചുകളെ അവഗണിക്കാതിരിക്കുക). സ്പെക്റ്റര് ഒരു പേടിസ്വപ്നമായിത്തന്നെ തുടരുന്നു.

ഈ സുരക്ഷാപ്പഴുതുകളൊന്നും അക്രമികള് ചൂഷണം ചെയ്തതിന് തെളിവില്ല. എങ്കിലും കരുതിയിരുന്നേ മതിയാകൂ. ഓപ്പറേറ്റിങ് സിസ്റ്റത്തിന്റെയും ബ്രൌസറിന്റെയും ഔദ്യോഗിക സുരക്ഷാ അപ്ഡേറ്റുകള് തീര്ച്ചയായും ഇന്സ്റ്റാള് ചെയ്യുക. പ്രൊസസറിന്റെ മൈക്രോകോഡിനെത്തന്നെ പുതുക്കാന് കെല്പ്പുള്ളവയാണ് പല പാച്ചുകളും.

കൂടുതലറിയാന്:

- https://dev.to/isaacandsuch/how-meltdown-works-28j2 (ഒരു ഫാസ്റ്റ് ഫുഡ് കൌണ്ടറുമായി താരതമ്യം ചെയ്തുകൊണ്ടുള്ള രസകരമായ വിശദീകരണം)

- https://www.csoonline.com/article/3247868/vulnerabilities/spectre-and-meltdown-explained-what-they-are-how-they-work-whats-at-risk.html

- http://www.i-programmer.info/news/149-security/11437-how-meltdown-works.html

- https://en.wikipedia.org/wiki/Spectre_(security_vulnerability)

- https://en.wikipedia.org/wiki/Meltdown_(security_vulnerability)

ആന്ഡ്രോയിഡ് ബാങ്കര് ട്രോജന്

ആന്ഡ്രോയിഡ് ഉപകരണങ്ങളെ, പ്രത്യേകിച്ച് ബാങ്കിങ്-പേയ്മെന്റ് ആപ്പുകളെ ലക്ഷ്യമിട്ട് പുറത്തിറങ്ങിയ മാല്വെയര് ആണ് ആന്ഡ്രോയിഡ് ബാങ്കര് ട്രോജന്. ക്വിക്ക് ഹീല് സെക്യൂരിറ്റി ലാബ്സാണ് ഇത്തരമൊന്ന് കണ്ടെത്തിയതായി അവകാശപ്പെട്ടത് (Android.banker.A2f8a എന്നാണ് അവരിതിനെ വിളിക്കുന്നത്; തുടക്കത്തില് Android.banker.A9480 എന്നും പേരിട്ടിരുന്നു).

ഇന്ത്യയിലേതടക്കമുള്ള ബാങ്കിങ്, പേയ്മെന്റ് ആപ്പുകളെ ബാധിക്കുന്ന ഒരു മാല്വെയര് ആണിത്. ഫ്ലാഷ് പ്ലെയറിന്റെ രൂപത്തിലാണ് ഫോണില് കടന്നു കൂടുക (Adobe_Flash_2017.apk പോലുള്ളതാവാം പേരുകള്). മാല്വെയര് ബാധയേറ്റ സെര്വറുകളിലെ തെറ്റായ പരസ്യം പിന്തുടര്ന്ന് ഉപയോക്താക്കള് ഈ ട്രോജന് തങ്ങളുടെ ഫോണില് ഇന്സ്റ്റാള് ചെയ്യുന്നു. യഥാര്ത്ഥ ഫ്ലാഷ് പ്ലേയര് എന്ന് തെറ്റിദ്ധരിച്ച് ഉപയോക്താക്കള് നല്കുന്ന പെര്മിഷനുകള് ചൂഷണം ചെയ്ത് ഇത് ഫോണിന്റെ മൊത്തം നിയന്ത്രണം ഏറ്റെടുക്കുന്നു. തുടര്ന്ന് ബാങ്കിങ് ആപ്പുകളുടെ ഭാഗമായി പ്രത്യക്ഷപ്പെടാനും നമ്മുടെ പണമിടപാടുമായി ബന്ധപ്പെട്ട വിലപ്പെട്ട വിവരങള് മോഷ്ടിക്കാനും ഇതിന് കഴിയും. ഓടിപികള് പോലും ചോര്ത്താന് ഇതിന് കെല്പ്പുണ്ടെന്നാണ് പറയപ്പെടുന്നത്.

ആധുനിക സൈറ്റുകളും ആപ്പുകളും ഒന്നും തന്നെ ഫ്ലാഷ് പ്ലേയറിനെ ആശ്രയിക്കുകയോ പ്രോത്സാഹിപ്പിക്കുകയോ ചെയ്യുന്നില്ല. ഇനി ഫ്ലാഷ് പ്ലേയര് ആവശ്യമാണെങ്കില്ത്തന്നെ അതിന് പ്ലേ സ്റ്റോര് പോലുള്ള ഔദ്യോഗികസ്രോതസ്സുകള് ഉണ്ട്. ഇതൊന്നുമല്ലാതെ അനൌദ്യോഗിക സ്രോതസ്സുകളില് നിന്ന്, പ്രത്യേകിച്ച്, ഫ്ലാഷ് പ്ലേയര് ഇന്സ്റ്റാള് ചെയ്യണം എന്നാവശ്യപ്പെട്ടുകൊണ്ടുള്ള പരസ്യങ്ങള് പിന്തുടര്ന്ന്, ഒന്നും തന്നെ ഇന്സ്റ്റാള് ചെയ്യാതിരിക്കുക..

ഓര്ക്കാന് ഇവ കൂടി

- വിശ്വസ്തമല്ലാത്ത വൈഫൈ നെറ്റ്വര്ക്കുകള് ഉപയോഗിക്കാതിരിക്കുക. പബ്ലിക് വൈഫൈ ഹോട്ട്സ്പോട്ടുകളോട് ആര്ത്തി വേണ്ട.

- ആപ്പുകള് ഇന്സ്റ്റാള് ചെയ്യുമ്പോള് അധികവിവരങ്ങളും ആപ്പ് ആവശ്യപ്പെടുന്ന പെര്മിഷനുകളും കൃത്യമായി പരിശോധിക്കുക.

- ആപ്പ് സെറ്റിങ്സില് അണ്ട്രസ്റ്റഡ് സോഴ്സസ് എനേബിള് ചെയ്യാതിരിക്കുക.

കൂടുതലറിയാന്:

- http://blogs.quickheal.com/android-banking-trojan-targets-232-apps-including-indian-banks/

- cert-in.org.in