വിന്ഡോസ് ഉപയോക്താക്കള്ക്ക് ഭീഷണിയായി ഒരു സുരക്ഷാപ്രശ്നം കൂടി. എന്സിലോ (www.ensilo.com) എന്ന സുരക്ഷാകമ്പനി പുറത്തുവിട്ട റിപ്പോര്ട്ടിലാണ് 'ആറ്റംബോംബിങ്' എന്ന പുതിയ ആക്രമണരീതിയെക്കുറിച്ച് പറയുന്നത്. വിന്ഡോസിന്റെ എല്ലാ പതിപ്പുകളെയും ബാധിക്കുന്ന പ്രശ്നമാണിത്.

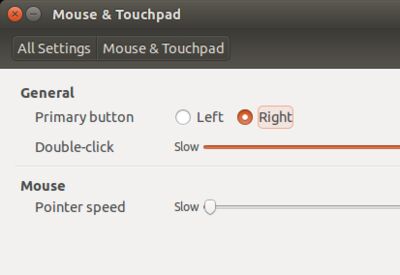

പ്രോഗ്രാമുകള്ക്ക് ഡേറ്റ സൂക്ഷിച്ചുവയ്ക്കാനും ആവശ്യമെങ്കില് മറ്റു പ്രോഗ്രാമുകളുമായി പങ്കുവയ്ക്കാനുമുള്ള സംവിധാനമാണ് വിന്ഡോസ് ആറ്റം ടേബിളുകള്. ഒരു വിന്ഡോസ് ഉപയോക്താവിന്, അയാള് പ്രവര്ത്തിപ്പിക്കുന്ന പ്രോഗ്രാമുകള് സൃഷ്ടിച്ച ആറ്റം ഡേറ്റയുടെ മേല് പരിപൂര്ണ്ണ അധികാരമുണ്ട്. ഈ അധികാരം പ്രോഗ്രാമുകളും പങ്കിടുന്നു എന്നതാണ് പ്രശ്നം. ഒരു ഉപയോക്താവ് അപകടകരമായ ഒരു പ്രോഗ്രാം (മാല്വെയര്) പ്രവര്ത്തിപ്പിക്കാനിടയായി എന്ന് കരുതുക. ഈ മാല്വെയറിന്, അതേ ഉപയോക്താവിന്റെ കീഴില് മറ്റു പ്രോഗ്രാമുകള് ശേഖരിച്ച ആറ്റം ഡേറ്റ വായിക്കാനും തിരുത്താനും കഴിയും. എന്ക്രിപ്റ്റഡ് പാസ്വേഡുകള് മോഷ്ടിക്കാനും മാലീഷ്യസ് ആയ കോഡ് പ്രവര്ത്തിപ്പിക്കാനുമെല്ലാം ഈ പഴുത് ഉപയോഗിക്കാം.

ആറ്റം ടേബിളുകളെ കീഴ്പ്പെടുത്തി 'കോഡ് ഇഞ്ചക്ഷന്' നടത്തുന്നതാണ് ആറ്റംബോംബിങ് ആക്രമണരീതി. കോഡ് ഇഞ്ചക്ഷന് എന്നത് പുതിയൊരു സംഭവമല്ല. സുരക്ഷാസംവിധാനങ്ങളുടെ കണ്ണില് പൊടിയിടാന് മാല്വെയറുകള് കുറേക്കാലമായി ഉപയോഗിച്ചുവരുന്ന രീതിയാണിത്. സുരക്ഷാസോഫ്റ്റ്വെയറുകള് വിശ്വാസമര്പ്പിക്കുന്ന പ്രോഗ്രാമുകളിലേക്ക് അപകടകരമായ കോഡ് കുത്തിവയ്ക്കുകയും അവയുടെ മറവില് പ്രവര്ത്തിക്കുകയും ചെയ്യുന്നതാണ് ഇതിന്റെ അടിസ്ഥാനതത്വം. ഒരു സ്ഥാപനത്തിലെ സുരക്ഷാപരിശോധനയുമായി ഇതിനെ താരതമ്യം ചെയ്യാം. പുറമേനിന്ന് വരുന്നവരെ വിശദമായി പരിശോധിക്കുന്ന സുരക്ഷാ ഉദ്യോഗസ്ഥര് പക്ഷേ സ്ഥാപനമേധാവിയെ ഒരു പരിശോധനയുമില്ലാതെ കടത്തിവിടും. അതുകൊണ്ടുതന്നെ ഒരു ഭീകരന് സ്ഥാപനം തകര്ക്കാനുള്ള എളുപ്പമാര്ഗ്ഗം സ്ഥാപനമേധാവിയുടെ പെട്ടിയില് ബോംബ് ഒളിച്ചുവയ്ക്കുകയാണ്. പരിചിതമായ ഈ ആക്രമണരീതി ആറ്റം ടേബിളുകള് ഉപയോഗിച്ച് ചെയ്യാമെന്നതാണ് അടുത്തിടെ വന്ന വാര്ത്തയിലെ പുതുമ.

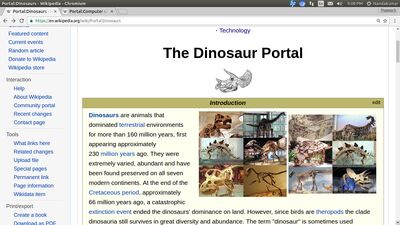

വൈറസ്സുകളുടെ ലക്ഷ്യം ഡിസ്കിലെ ഫയലുകളാണെങ്കില് കോഡ് ഇഞ്ചക്ഷന്റെ ലക്ഷ്യം പ്രവര്ത്തനത്തിലുള്ള പ്രോഗ്രാമുകള് (പ്രൊസസുകള്) ആണ്. ഇത്തരത്തിലുള്ള ആക്രമണങ്ങളുടെ നല്ലൊരുദാഹരണമാണ് എസ്.ക്യു.എല്. ഇഞ്ചക്ഷന്. വെബ്സൈറ്റുകളിലെ സേര്ച്ച് ബോക്സുകളില് എസ്.ക്യു.എല്. കോഡ് നല്കുി സെര്വറിലെ വിവരങ്ങള് മോഷ്ടിക്കുകയോ മാറ്റം വരുത്തുകയോ ചെയ്യുന്ന ആക്രമണരീതിയാണിത്.

ആറ്റംബോംബിങ്ങുമായി ബന്ധപ്പെട്ട് യൂട്യൂബിലെ കംപ്യൂട്ടര്ഫൈല് (Computerphile) ചാനല് തയ്യാറാക്കിയ വീഡിയോ ഈ ലിങ്ക് വഴി കാണാം:

youtu.be/rRxuh9fp7QI

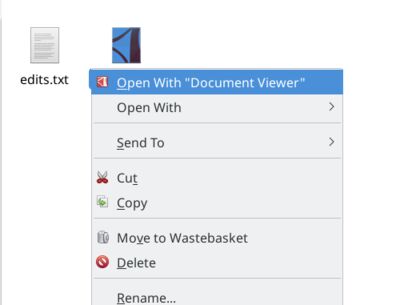

വീഡിയോയുടെ അവസാനം ഒരു ഉദാഹരണം ചെയ്തുകാണിക്കുന്നുണ്ട്. അവതാരകന് എഴുതിയ പ്രോഗ്രാം, ഗൂഗിള് ക്രോമിനെക്കൊണ്ട് കാല്ക്കുലേറ്റര് തുറപ്പിക്കുന്നതാണ് അത്. ക്രോം തുറന്നിട്ട ശേഷം അവതാരകന് തന്റെ (മാലീഷ്യസ്) പ്രോഗ്രാം പ്രവര്ത്തിപ്പിക്കുന്നു. അപ്പോള് സ്ക്രീനില് കാല്ക്കുലേറ്റര് പ്രത്യക്ഷപ്പെടുന്നു. ഈ കാല്ക്കുലേറ്റര് തുറന്നത് അവതാരകന്റെ പ്രോഗ്രാമല്ല, മറിച്ച് ക്രോം ആണ്. ക്രോമിനെ തെറ്റായ വഴിക്ക് നയിക്കുകയാണ് അവതാരകന്റെ മാല്വെയര് ചെയ്തത്. അതിനുപയോഗിച്ചതാകട്ടെ ആറ്റം ടേബിളും. കാല്ക്കുലേറ്റര് തുറക്കാനുള്ള കോഡിനുപകരം ഏറെ അപകടകരമായ കോഡ് ഒരു ഹാക്കര്ക്കെഴുതാം.

പല സുരക്ഷാപ്പിഴവുകളുടെയും കണ്ടെത്തലിനുപിന്നാലെ അവയ്ക്ക് പരിഹാരമായി പാച്ചുകളും പുറത്തിറങ്ങുണ്ട്. എന്നാല് വിന്ഡോസ് ആറ്റംബോംബിങ്ങിന് പാച്ചൊന്നും പ്രതീക്ഷിക്കേണ്ട എന്നാണ് വിദഗ്ദ്ധര് പറയുന്നത്. കാരണം, ആറ്റംബോംബിങ് ഒരു സുരക്ഷാപ്പിഴവ് (Vulnerability) അല്ല. കണ്ണില്പ്പെടാതിരുന്ന സുരക്ഷാപ്പിഴവുകള് ചൂഷണം ചെയ്യുന്ന ഒളിയാക്രമണവുമല്ല. മറിച്ച്, മനഃപൂര്വം വിന്ഡോസില് ഉള്പ്പെടുത്തിയിട്ടുള്ള ഒരു സംവിധാനം ഉപയോഗപ്പെടുത്തുന്ന, 'മാന്യമായ' ഒരാക്രമണമാണത്. ഇങ്ങനെയൊക്കെയാണെങ്കിലും ആറ്റംബോംബിങ് തടയാനുള്ള ശ്രമം ചില സുരക്ഷാകമ്പനികള് ഒരുക്കിത്തുടങ്ങിയിട്ടുണ്ടെന്നാണ് വാര്ത്ത.

ആറ്റം ടേബിളുകളുമായി ബന്ധപ്പെട്ട എ.പി.ഐ. കോളുകള് പരിശോധിക്കുകമാത്രമാണ് സുരക്ഷാസോഫ്റ്റ്വെയറുകളുടെ വരും പതിപ്പുകള്ക്ക് ചെയ്യാവുന്ന കാര്യം. ബാക്കിയെല്ലാം ഉപയോക്താവിന്റെ കയ്യിലാണ്. വിശ്വസ്തസ്രോതസ്സുകളില്നിന്ന് മാത്രം ലഭ്യമായ സോഫ്റ്റ്വെയര് ഇന്സ്റ്റാള് ചെയ്യുകയും അവ ആവശ്യാനുസാരം അപ് ഡേറ്റ് ചെയ്യുകയുമാണ് അടിസ്ഥാനപടി. അനധികൃത ഡൗണ്ലോഡുകളും പൈറേറ്റഡ് സോഫ്റ്റ്വെയറുമെല്ലാം കംപ്യൂട്ടറിന് ദോഷം ചെയ്യുമെന്നും ഓര്ക്കുക.

Keywords (click to browse): windows-atombombing windows-attack hacking vulnerability security cyber-security atom-table ensilo code-injection technology computer health ergonomics infokairali